毎回 むちゃくちゃな 条件で 対決させていることで話題の ほこたて ですが

今回 ハッカーvs セキュリティということで 大変一部に注目されていました

そのためか 特集はさいごだったようです

先に特集になってた 桃太郎ジーンズは 紹介後 そのままサーバへアクセスできず

SNSで注目されているのは そこではありません

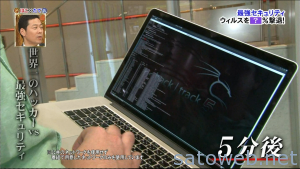

VNCをまとめて ハッキング!! と言ってるあたり地上波だなぁとおもったり

VNCをまとめて ハッキング!! と言ってるあたり地上波だなぁとおもったり

番組中 この注釈が 結構出てきます。 このこの場合ネットワークアイコンに「!」 があったのでまじでローカル動作っぽい

番組中 この注釈が 結構出てきます。 このこの場合ネットワークアイコンに「!」 があったのでまじでローカル動作っぽい

プリクラ機 今のはWindowsで制御かかってるので 侵入対象?

プリクラ機 今のはWindowsで制御かかってるので 侵入対象?

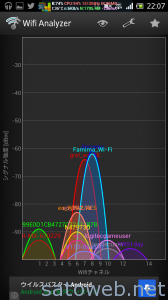

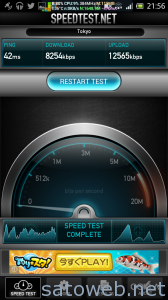

LANケーブルはなく モバイルルータがつながっているように見える

LANケーブルはなく モバイルルータがつながっているように見える

Pocket WiFi LTE(GL04P)|製品一覧|ファーウェイ・ジャパン・デバイス(Huawei Japan)

で本題

30分で IPアドレス特定からの IISの穴つんつんまではできたものの

30分で IPアドレス特定からの IISの穴つんつんまではできたものの

放送時気づきませんでしたが

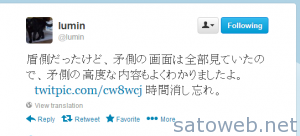

Twitter / lumin: 盾側だったけど、矛側の画面は全部見ていたので、矛側の高度な内 …

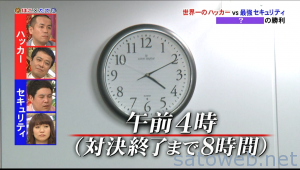

このTweetで見返してみて実際は 2時間50分かかっていたと。。。

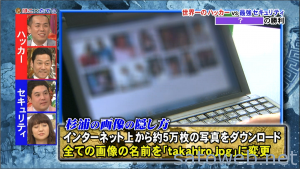

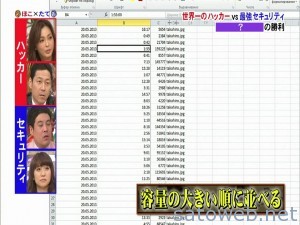

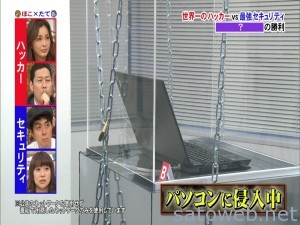

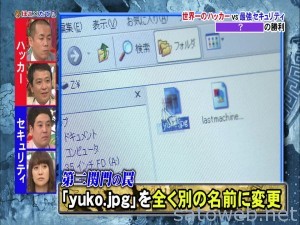

で実際の画像は 大量のダミーとともに そこいらじゅうにほぞんされていたようで

そのことに気付いた時点で 4時前です。。。 Steage1ですよまだ。。。

TrueCryptで暗号化だったとか・・・

攻撃に使用していたPCはVaioとMBAでしたが

被攻撃側は 1StステージがWindowsServer2000 SPなし

2stステージは WinXP SPなしその他穴だらけということで

OSのハンディが大きすぎるように感じました。

脆弱性の塊なのに 30分とか 3時間とかたえただけでも ネットエージェントすごい となるべきなんですが 放送を見ているだけだと え 守り側 侵入自体は ゆるしちゃてるやんになるのが 残念

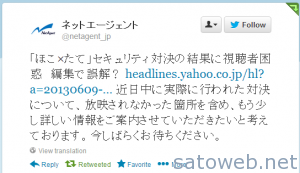

Twitter / netagent_jp: 「ほこ×たて」セキュリティ対決の結果に視聴者困惑 編集で誤解 …

ネットエージェント側は 解説を 今後行うつもりのようですが それを見るのは

もともと ネットエージェントがどんな会社かわかってる人なような気がして。。。